TOM – die Abkürzung für technische und organisatorische Maßnahmen

TOM Datenschutz – was ist das?

TOM ist die Abkürzung für technische und organisatorische Maßnahmen. Unternehmen kennen TOMs bereits aus dem Bundesdatenschutzgesetz (BDSG §9)

Aus diesen Sicherheitsmaßnahmen werden mit der EU-Datenschutz-Grundverordnung (DSGVO) ab 25. Mai 2018 die TOMs DSGVO Artikel 32 DSGVO – Sicherheit der Verarbeitung.

Es handelt sich dabei um zwei unterschiedliche Maßnahmen, denen jedes Unternehmen Beachtung schenken sollte.

Technische Maßnahmen beziehen sich auf den Datenverarbeitungsvorgang als solches. Sie bezeichnen alle Maßnahmen, die sich physisch umsetzen lassen, zum Beispiel durch das Installieren einer Alarmanlage oder Benutzerkonten, die passwortgeschützt sind.

Organisatorische Maßnahmen beziehen sich auf die Rahmenbedingungen des Datenverarbeitungsvorgangs. Sie umfassen Regeln, Richtlinien und Handlungsanweisungen, die dazu dienen, dass Mitarbeiter den Datenschutz rechtskonform einhalten.

Durch die DSGVO bekommen vor allem die technischen IT-Sicherheitsaspekte der Datenverarbeitung eine größere Bedeutung. Um festzustellen, welche technischen und organisatorischen Maßnahme notwendig sind, müssen Unternehmen zunächst das Risiko jedes einzelnen Datenverarbeitungsvorgangs aus Sicht der Betroffenen analysieren und bewerten.

Technische und organisatorische Maßnahmen TOM nach DSGVO dokumentieren

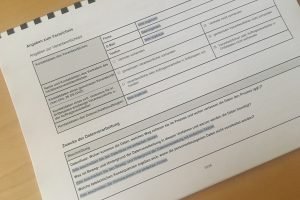

Die TOM richtig zu dokumentieren stellt einen wichtigen Punkt der Datenschutz Dokumentation dar. Die Datenschutzgrundverordnung DSGVO spricht dabei von der “Sicherheit der Verarbeitung” bzw. “Anforderungen an die Sicherheit der Datenverarbeitung”.

Ebenso wie das Verzeichnis von Verarbeitungstätigkeiten und die Datenschutz-Folgenabschätzung, ist die Dokumentation der TOM eine wichtige und verpflichtende Datenschutz Dokumentation nach DSGVO.

Die TOM spielen eine ganz besondere Rolle, wenn es Datenschutz um das Thema „überwachen“ im Unternehmen geht. Daher geht es im Besonderen darum, wie die Daten der Betroffenen (Kunden, Lieferanten, Mitarbeiter usw.) geschützt und abgesichert werden.

Die technischen organisatorischen Maßnahmen im Datenschutz richtig dokumentiert, dienen sie als Beleg, den Unternehmen vorweisen können, wenn Aufsichtsbehörden, Kunden, Lieferanten, Mitarbeiter oder auch die Presse, Ihren ordnungsgemäßen Umgang mit personenbezogenen Daten sowie die Sicherheit Ihrer Datenverarbeitung infrage stellen.

Eine besondere Bedeutung kommt den TOM zu, wenn es zu einer meldepflichtigen Datenpanne oder zu einem Datenschutzverstoß gekommen ist. Dann können die TOM dazu dienen zu belegen, dass angemessene Maßnahmen zum Schutz getroffen wurden. Daher sollten Unternehmen dafür sorgen, dass die TOM am besten so schnell wie möglich dokumentiert werden und nicht erst, wenn eine Behörde danach fragt.

TOM – welche Bereiche in der Datenverarbeitung zählen dazu?

TOM-Audit – wir überprüfen die Sicherheitsmaßnahmen in Ihrem Unternehmen

Der tatsächliche Aufwand bei der Anpassung der technischen und organisatorischen Maßnahmen ist abhängig vom derzeitigen TOM-Datenschutz-Ist-Zustand in Ihrem Unternehmen.

Im Rahmen der DSGVO führen wir folgende Leistungen in Ihrem Unternehmen durch:

‣ Beratung bei der Implementierung von technischen und organisatorischen Maßnahmen

‣ Ist-Aufnahme aller TOM im Unternehmen

‣ Überprüfung bereits implementierter TOM

‣ Unterstützung bei der Identifizierung besonders risikoreicher Verarbeitungstätigkeiten

‣ Beratung bei der Auswahl angemessener TOM

‣ Dokumentation aller relevanten Maßnahmen

‣ Zertifikat zur Vorlage bei Aufsichtsbehörden

Technische Maßnahmen und damit das Thema IT-Sicherheit durch die DSGVO gewinnen an Bedeutung.

BEST SPEAKERS DATENSCHUTZ unterstützt Sie gern dabei, Ihre Sicherheitsmaßnahmen DSGVO-konform aufzustellen.

Das Expertenteam und unsere Fachanwälte steht Ihnen jederzeit gerne für Ihre Fragen zur Verfügung.

Rufen Sie uns an unter +49 861 213 94 95 88 (Beratung bundesweit) oder nutzen Sie unseren kostenlosen Rückruf-Service.

Auch per Email sind wir jederzeit für Sie da info@datenschutz-bestspeakers.de